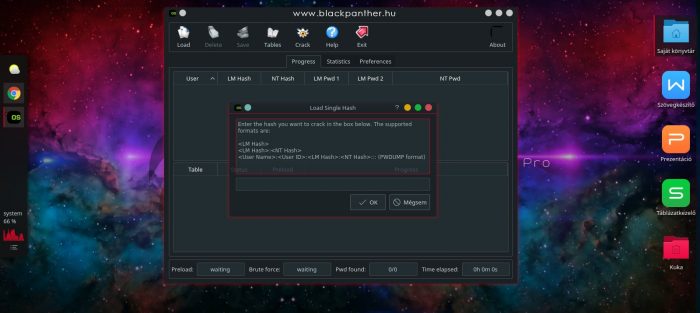

Az alábbi program egy hatékony kriminalisztikai jelszótörő eszköz a Windows jelszavak feltörésére. Jól átlátható és egyszerű grafikus felületet biztosít a jelszavak kinyeréséhez.

Törvényszéki eszköz: Windows jelszótörő

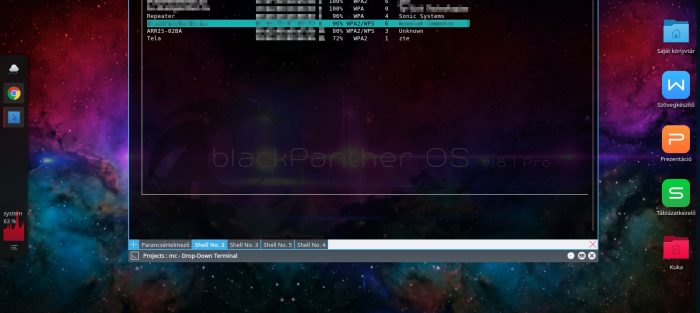

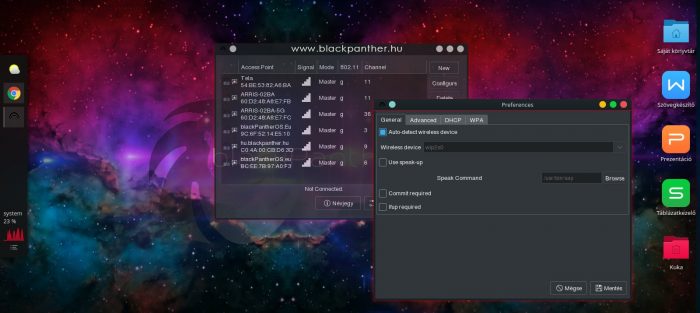

Vezeték nélküli (Wifi) hálózatbiztonság tesztelése

Ez a grafikus program vezeték nélküli (WLAN) hálózatok, hálózatbiztonság tesztelésére, támadás alapú etikus-hacker feladatok elvégzésére is kiválóan alkalmas. A program segítségével nem csak felderíthetjük a WIFI hálózatokat, de monitorozhatjuk a forgalmat és feltörhetjük a WEP/WPA/WPS titkosításokat használó vezeték nélküli hálózatokat is.

WiFi hálózatok támadásalapú biztonsági tesztelése

Ez a program olyan esetekben nyúlt hatékony segítséget amikor egy működő rendszer vezeték nélküli hálózatának biztonsági vizsgálatát kell elvégezni. Az eszköz a rendszer gyenge pontjai között rávilágít a felhasználói oldalról is rávilágít a kritikus sebezhetőségekre. Gyakorlatilag ez egy “gazember” AccessPoint ami beékelődik a router és

Olvass tovább

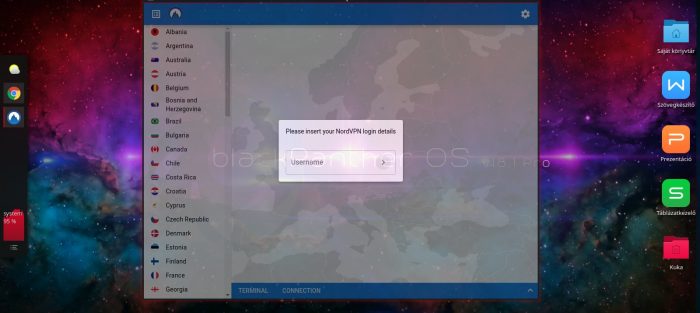

VPN-kliens a NordVPN szolgáltáshoz

Grafikus VPN-kliens a kiválónak minősített NordVPN szolgáltatáshoz. A panamai székhelyű VPN cégnél mindenre gondoltak. Egy hatalmas, több mint 5500 szerverből álló hálózattal büszkélkedhet 61 országban, ahol speciális kategóriák állnak rendelkezésre a streameléshez, a torrentezéshez és a további biztonsági funkciókhoz.

Felderítőeszköz vezeték nélküli hálózatokhoz – WiFi

Ez egy Python alapú segédprogram a WiFi kapcsolati profilok kezelésére, és hálózatok felderítésére szolgál. Egyszerű felületen lehetővé teszi az elérhető hálózatok keresését és profilok létrehozását a preferált hálózatokhoz. A program kiváló segédeszköz hálózati fejlesztésekhez, elemzéshez, vizsgálatokhoz.

Asztali kliens biztonsági kamera rendszerhez

Egy többplatformos (iOS, Android, Windows asztal, Mac, Linux) asztali kliens biztonsági kamera rendszer felhasználói számára. Segítségével kezelhetjük és beállíthatjuk a kamerákat, tárhelyeket, riasztásokat, engedélyezhetjük a trigger megjelenítést és így tovább. Tényleg kiváló megoldást kínál még akkor is, ha a DVR szoftver egy rávoli PC-n fut.